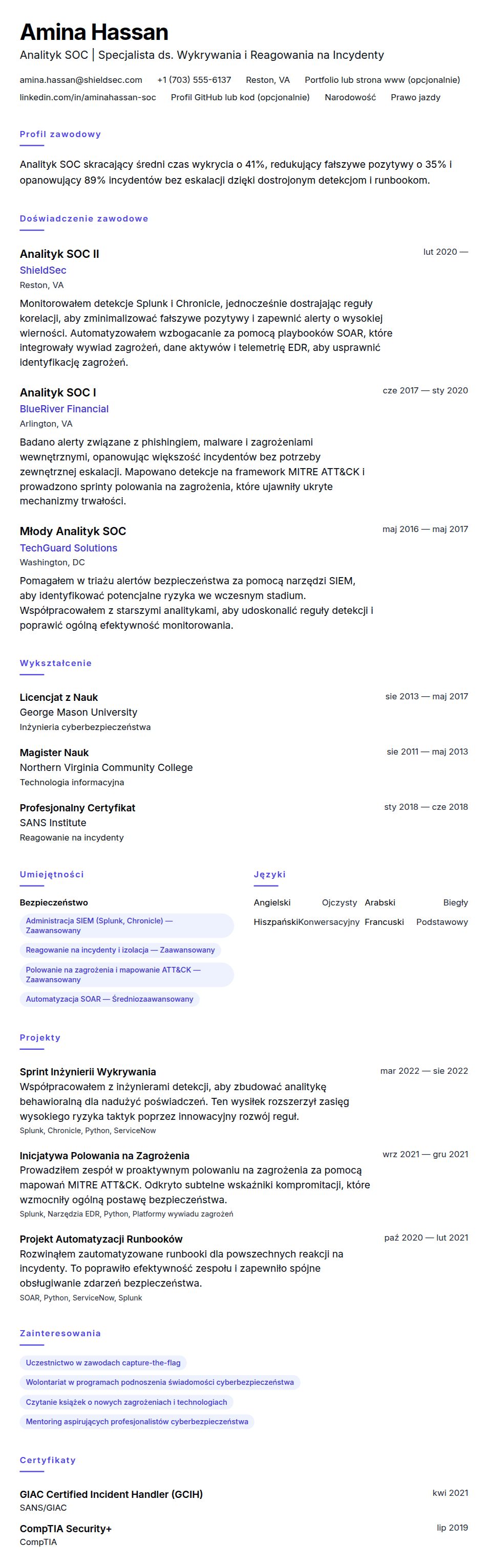

Przykładowe CV Analityka SOC

To przykładowe CV analityka SOC pokazuje, jak triażujesz alerty, polujesz na zagrożenia i poprawiasz zasięg wykrywania w szybkich centrach operacji bezpieczeństwa. Podkreśla współpracę z zespołami niebieskimi, czerwonymi i SRE, aby utrzymać środowiska utwardzone.

Punkty doświadczenia kwantyfikują średni czas wykrycia, redukcję fałszywych pozytywów i incydenty opanowane, aby pokazać wymierne ulepszenia obrony.

Dostosuj treść do platform SIEM, frameworków (MITRE ATT&CK) i narzędzi reagowania, których używasz. Wspomnij o ćwiczeniach tabletop, przywództwie zmian lub automatyzacji runbooków, aby udowodnić gotowość.

Najważniejsze informacje

- Skraca czasy wykrywania i reagowania dzięki dostrojonym narzędziom i automatyzacji.

- Równoważy dokładne dochodzenia z jasną komunikacją do interesariuszy.

- Współpracuje nad runbookami i polowaniami na zagrożenia, aby utrzymać ewoluujący zasięg.

Wskazówki jak dopasować ten przykład

- Uwzględnij przykłady runbooków lub automatyzacji, które poprawiły efektywność.

- Mapuj sukcesy na frameworki jak MITRE ATT&CK lub NIST, aby pokazać rygor.

- Notuj zasięg zmian, ścieżki eskalacji i kadencje komunikacji.

Słowa kluczowe

Więcej przykładów CV

Poznaj inne wyselekcjonowane przykłady, które mogą ci pomóc.

Przykład CV Full Stack Developera

ITPrzyspiesz wysyłanie produktów, posiadając doświadczenia front-end, usługi backend i przepływy pracy DevOps od początku do końca.

Przykładowe CV Testera QA

ITDostarczaj niezawodne wydania oprogramowania, projektując plany testowe, wykonując testy eksploracyjne i automatyzując zestawy testów regresyjnych.

Przykład CV Administratora Systemu

ITUtrzymuj krytyczne dla misji systemy w płynnym działaniu dzięki proaktywnemu monitorowaniu, automatyzacji i responsywnej obsłudze.

Stwórz profesjonalne CV w kilka minut

Dołącz do tysięcy kandydatów, którzy z naszym kreatorem zdobyli wymarzoną pracę.